ACCESO DE PRIVILEGIOS MÍNIMOS REAL

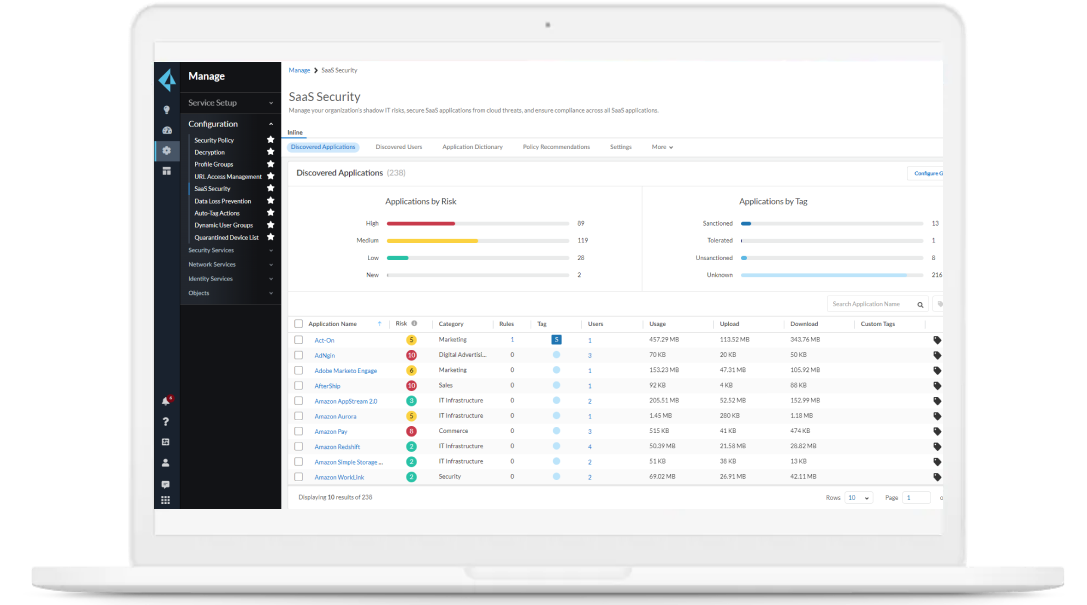

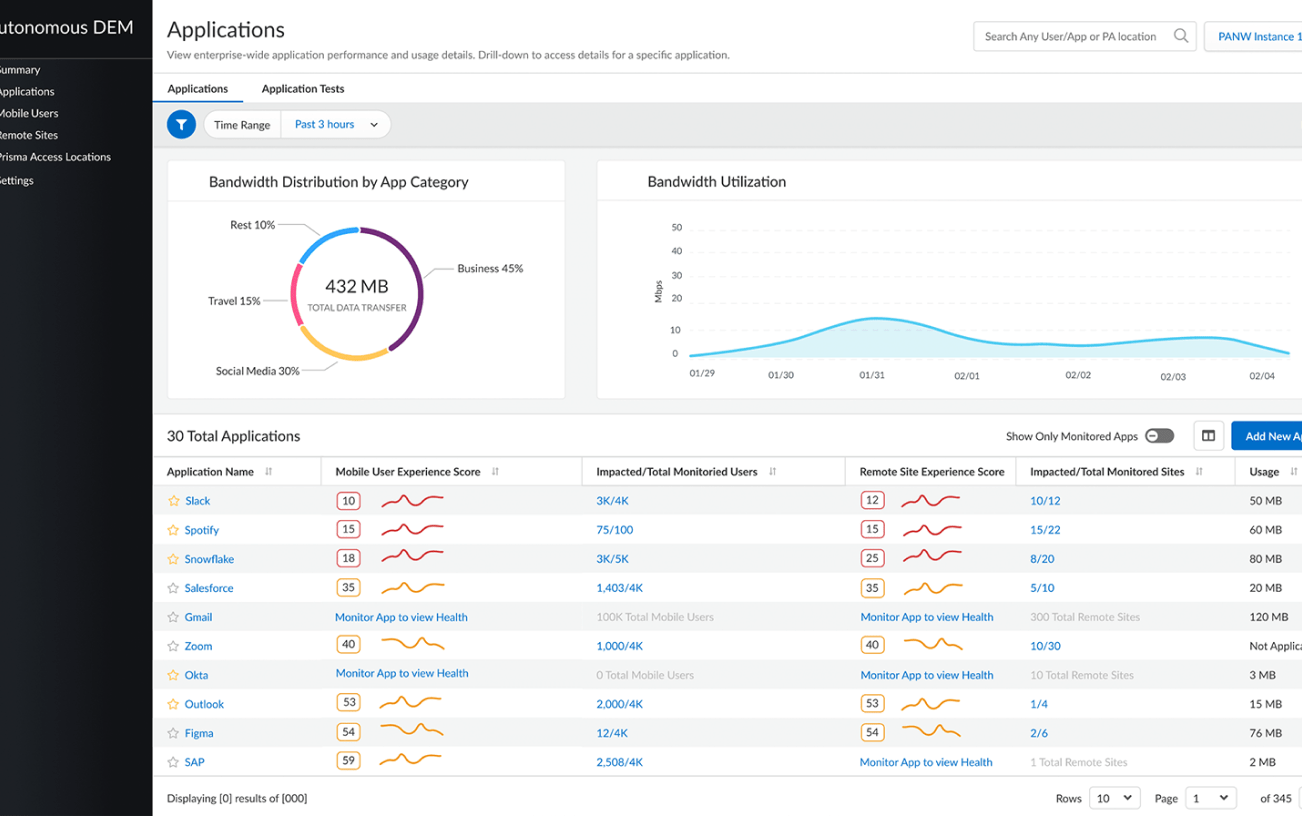

Reduce de forma significativa la superficie de ataque.

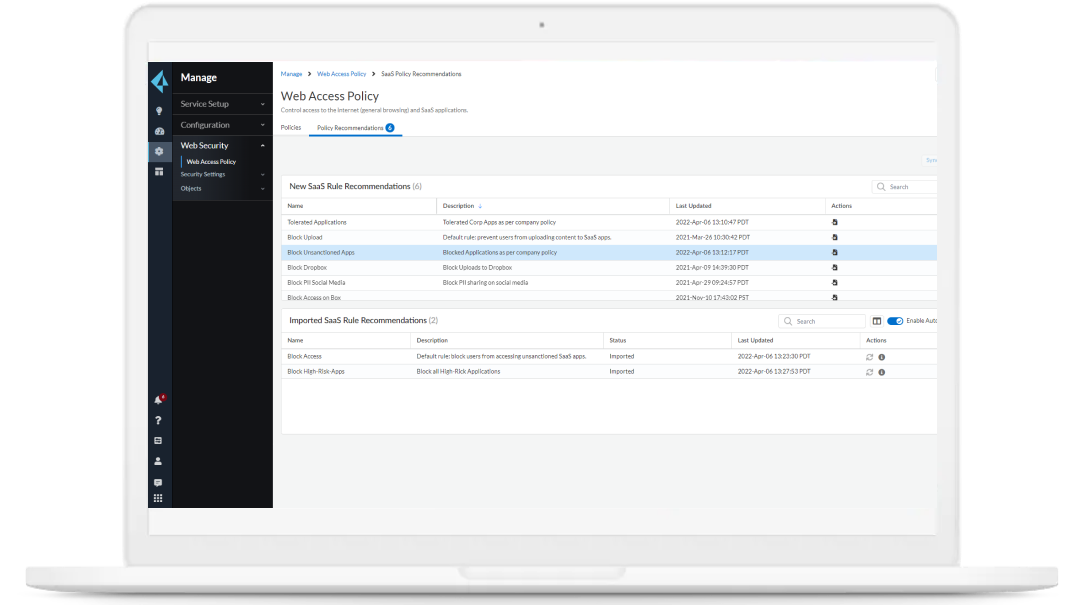

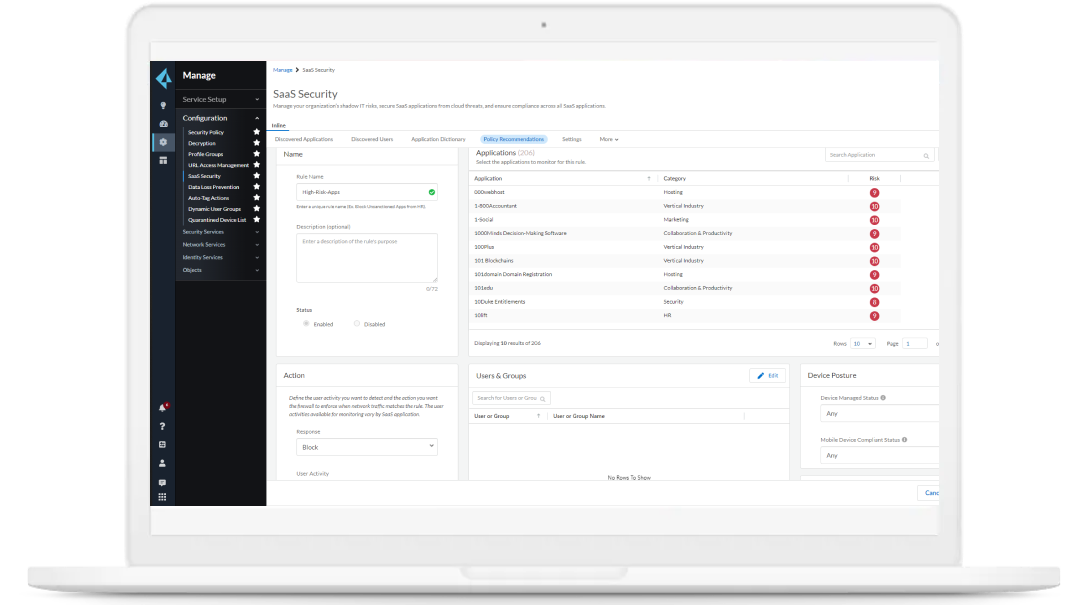

Conecta de manera segura a todos los usuarios y las aplicaciones con controles de acceso detallados. Al utiliza la tecnología App-ID™ patentada, es posible controlar el acceso a niveles de aplicación y subaplicación de forma precisa, incluidas las descargas o cargas.